Le fil d'actu

L'évolution de la formation en compétences relationnelles depuis les années 90

Depuis les années 90, la manière dont les compétences relationnelles sont enseignées et perçues a radicalement changé. L’évolution rapide du monde professionnel, des technologies et des attentes sociales a profondément transformé la formation dans ce domaine. Découvrez comment ces mutations ont façonné les approches actuelles et pourquoi il est indispensable de s’y intéresser pour mieux comprendre les défis contemporains. L’émergence des compétences relationnelles À partir des années 90, la prise de conscience de la valeur des compétences relationnelles a transformé les environnements...

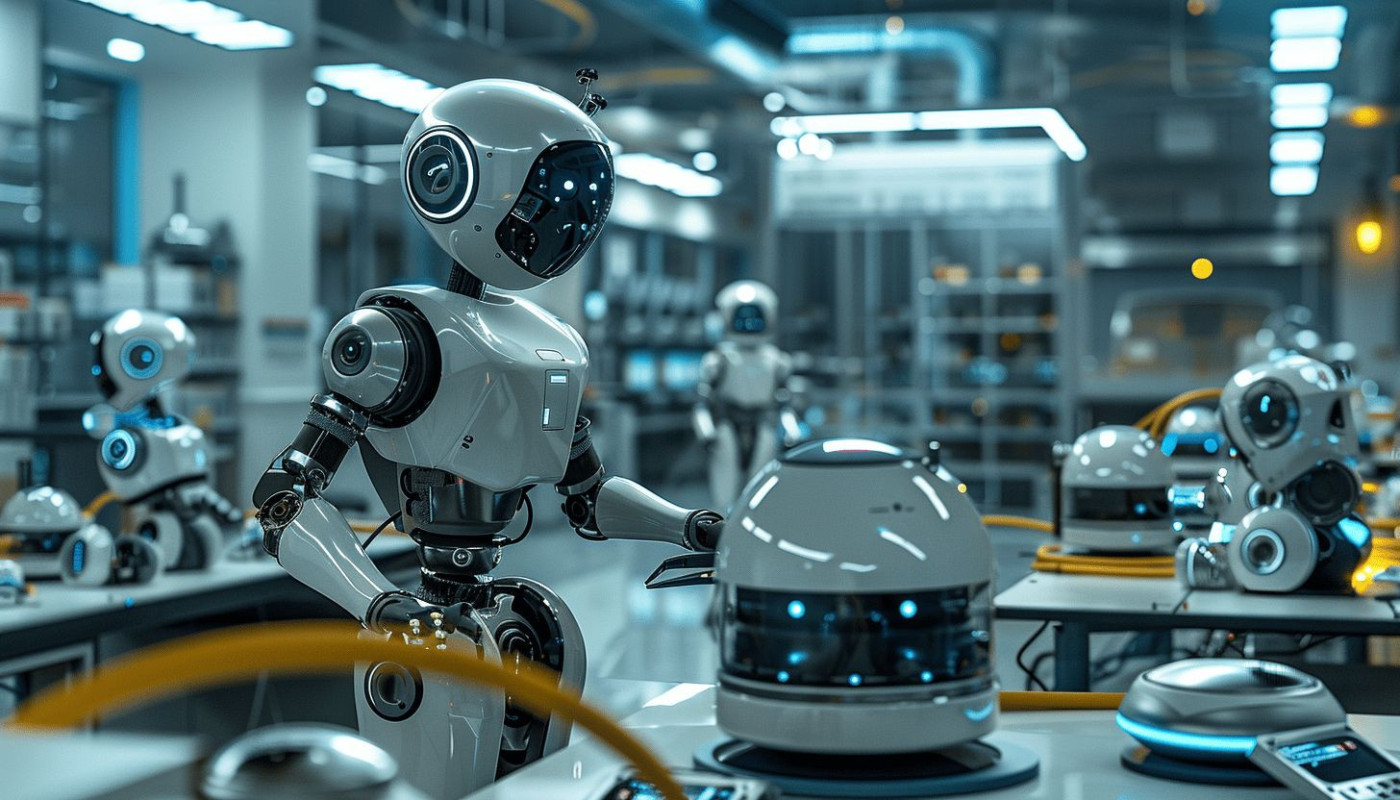

Anticipation des évolutions futures de l'IA en création visuelle et leurs impacts

L'intelligence artificielle (IA) en création visuelle représente un domaine en constante évolution, transformant radicalement les perspectives artistiques et les méthodologies de travail. À l'heure où les frontières entre technologie et créativité deviennent de plus en plus floues, il est essentiel de s'interroger sur les futurs développements de l'IA et de comprendre leurs répercussions potentielles. Cet article vous invite à explorer les horizons prometteurs ainsi que les défis que l'IA en création visuelle pourrait poser, et comment nous pourrions nous y préparer. Les avancées technologiques et l'IA L'intelligence artificielle a notablement progressé dans le domaine de la création visuelle, donnant naissance à des outils révolutionnaires comme les algorithmes de génération d'images...

Le fil d'actu

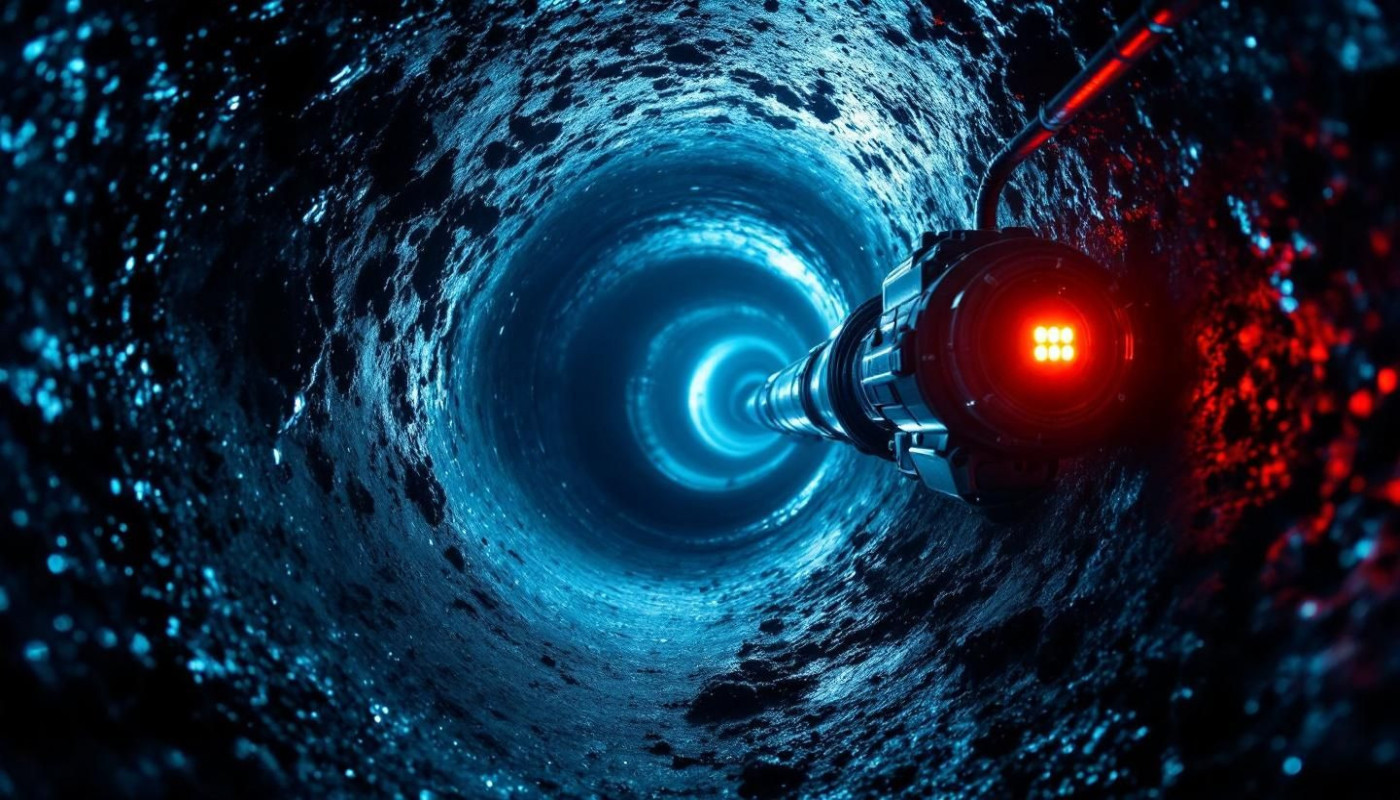

Programmation et gestion des accès : secrets d’une UX sans friction

Découvrez comment la programmation et la gestion des accès peuvent transformer l’expérience utilisateur numérique. L’optimisation de ces processus est essentiel pour offrir une navigation fluide tout en préservant la sécurité des données. Plongez dans les secrets d’une UX sans friction pour comprendre les enjeux, les solutions et les bonnes pratiques à adopter. Comprendre la gestion des accès La gestion des accès revêt une signification centrale dans la protection des ressources au sein de chaque système informatique moderne. Elle repose sur un ensemble de mécanismes techniques et organisationnels conçus pour garantir que seules les personnes autorisées accèdent aux informations ou applications sensibles. L’authentification constitue la première étape de ce processus : en validant...