Sommaire

Découvrez comment la programmation et la gestion des accès peuvent transformer l’expérience utilisateur numérique. L’optimisation de ces processus est essentiel pour offrir une navigation fluide tout en préservant la sécurité des données. Plongez dans les secrets d’une UX sans friction pour comprendre les enjeux, les solutions et les bonnes pratiques à adopter.

Comprendre la gestion des accès

La gestion des accès revêt une signification centrale dans la protection des ressources au sein de chaque système informatique moderne. Elle repose sur un ensemble de mécanismes techniques et organisationnels conçus pour garantir que seules les personnes autorisées accèdent aux informations ou applications sensibles. L’authentification constitue la première étape de ce processus : en validant l’identité d’un utilisateur via des mots de passe, des données biométriques ou des solutions multifactor, elle limite l’entrée à ceux dont la légitimité a été établie. Dans le prolongement, l’autorisation agit comme un filtre supplémentaire, déterminant pour chaque profil utilisateur les droits d’accès à différentes fonctions ou données, en cohérence avec le principe du moindre privilège. Ces étapes s’intègrent au sein de la gestion des identités, qui orchestre l’ensemble du cycle de vie des comptes utilisateurs, de la création à la suppression, tout en maintenant une traçabilité constante.

Un contrôle d’accès efficace ne se limite pas à renforcer la sécurité : il améliore également l’expérience utilisateur. L’absence de frictions lors de la connexion et de la navigation encourage l’adoption des outils numériques, tout en évitant la multiplication des mots de passe ou les interruptions inutiles. L’enjeu est de combiner robustesse et fluidité, en adaptant le niveau d’authentification selon la sensibilité des ressources consultées, et en privilégiant des solutions centralisées comme le Single Sign-On. Supervisée par le responsable de la sécurité informatique, une telle approche permet d’anticiper et de contrer les menaces tout en plaçant l’utilisateur au cœur du dispositif, pour une expérience à la fois sûre et intuitive.

L’importance d’une UX sans friction

Dans le contexte actuel où la concurrence numérique est intense, garantir une UX fluide et sans friction devient une priorité stratégique pour toutes les organisations souhaitant fidéliser leurs utilisateurs. Une expérience utilisateur dépourvue d’obstacles favorise non seulement la satisfaction utilisateur, mais encourage aussi une adoption numérique rapide et naturelle, condition indispensable à la pérennité des solutions proposées. L’accès simplifié, en réduisant les points de blocage lors des étapes d’authentification, se positionne au cœur de cette démarche ; il permet de limiter les abandons de parcours et de renforcer l’engagement.

Sur le plan opérationnel, l’intégration de solutions telles que le Single Sign-On (SSO) illustre parfaitement cette volonté de fluidifier les processus d’accès. Le SSO offre la possibilité aux usagers de se connecter à l’ensemble des services numériques via une seule authentification, ce qui élimine le casse-tête lié à la gestion de plusieurs identifiants et mots de passe. Cette réduction de la friction technique améliore significativement la perception de la plateforme tout en renforçant la sécurité, aspects essentiels pour instaurer la confiance. L’adoption massive des outils numériques modernes dépend en grande partie de la facilité d’usage offerte dès la première interaction.

Pour le directeur de l’expérience utilisateur, il est stratégique d’adopter une vision holistique qui englobe à la fois l’optimisation des accès et la personnalisation des parcours. La collecte et l’analyse des retours utilisateurs permettent d’identifier les sources de friction pour ensuite proposer des améliorations ciblées. Par ce biais, l’équipe UX peut déployer des tests A/B ou des phases pilotes afin d’anticiper les éventuels blocages et offrir une expérience parfaitement adaptée aux besoins réels, ce qui favorise durablement la satisfaction utilisateur.

La recherche de l’accès simplifié ne se limite pas aux plateformes purement digitales. De nombreux établissements culturels, à l’image du theatre lyon, misent désormais sur des parcours de réservation dématérialisés et des systèmes d’accès automatisés pour offrir à leur public une UX sans friction, combinant efficacité, sécurité et plaisir d’utilisation. Ce type d’initiative démontre que la gestion intelligente des accès, appuyée par une stratégie UX cohérente, constitue un levier puissant pour l’adoption numérique dans tous les secteurs d’activité.

Les meilleures pratiques d’intégration

L’intégration efficace de la gestion des accès dans une interface utilisateur repose sur l’application rigoureuse de bonnes pratiques qui conjuguent sécurité et simplicité d’utilisation. Il est primordial de concevoir des parcours d’authentification clairs, qui limitent le nombre d’étapes superflues pour l’utilisateur tout en garantissant une authentification multifacteur robuste. Par exemple, l’utilisation de notifications push pour la validation d’accès via mobile permet de renforcer la sécurité sans complexifier l’expérience. Dans ce contexte, la clarté des messages d’erreur et la guidance visuelle facilitent la compréhension et minimisent les risques d’abandon.

Une autre bonne pratique consiste à privilégier les solutions d’intégration qui s’appuient sur des protocoles standards tels que OAuth2 ou SAML, assurant ainsi une interopérabilité optimale avec d’autres applications. Cela favorise la centralisation des droits et la gestion unifiée des sessions, simplifiant le travail des équipes informatiques et réduisant la charge cognitive pour les utilisateurs finaux. Un exemple courant est la mise en place du Single Sign-On (SSO), qui offre la possibilité d’accéder à plusieurs applications en ne s’authentifiant qu’une seule fois, tout en conservant un niveau de sécurité élevé.

La simplicité doit également s’exprimer à travers une interface utilisateur épurée, où chaque élément lié à la gestion des accès est identifiable d’un simple coup d’œil. Il est pertinent d’utiliser des icônes universelles pour les actions de connexion, de déconnexion ou de récupération de mot de passe, afin d’éviter toute ambiguïté. De plus, proposer des options personnalisables, telles que la durée de la session ou le choix du mode d’authentification multifacteur, permet d’adapter l’expérience à différents profils d’utilisateurs, rendant l’intégration plus inclusive et flexible.

Enfin, il convient d’intégrer des dispositifs de surveillance et d’alertes en temps réel pour détecter rapidement toute tentative d’accès non autorisée. Les responsables de l’architecture logicielle recommandent d’automatiser les processus de révocation d’accès pour les comptes inactifs, et de prévoir des audits réguliers afin de garantir le respect des bonnes pratiques en matière de sécurité. L’intégration réussie de la gestion des accès dans une interface utilisateur repose ainsi sur un équilibre subtil entre exigences techniques et expérience utilisateur, condition indispensable à la confiance et à la fidélisation.

Les défis de la programmation sécurisée

La programmation des systèmes de gestion des accès soulève de multiples défis, notamment en matière de sécurité et de conformité. L’un des enjeux majeurs réside dans la prévention des vulnérabilités qui peuvent compromettre la confidentialité des données et l’intégrité des systèmes. Les erreurs de programmation, telles que l’injection de code ou l’exposition accidentelle de données sensibles, restent fréquentes et exigent une attention constante. Pour y faire face, l’application systématique de la cryptographie, l’audit régulier du code et la mise en place de contrôles d’accès granulaires sont essentiels. De plus, la conformité aux standards internationaux, comme le RGPD ou la norme ISO 27001, impose aux entreprises d’adopter des pratiques rigoureuses de gestion des accès, tout en documentant chaque étape pour garantir la traçabilité.

Surmonter ces obstacles nécessite une collaboration continue entre les équipes de développement, la direction technique et le département de sécurité. L’intégration de tests automatisés, la formation régulière des développeurs à la détection des vulnérabilités, ainsi que le recours à des solutions d’authentification forte contribuent à renforcer la sécurité globale du système. Par ailleurs, le suivi des évolutions réglementaires et technologiques permet d’adapter en permanence les politiques de gestion des accès, assurant ainsi une expérience utilisateur fluide, sans sacrifier les exigences de sécurité et de conformité. La clé d’une programmation efficace réside dans l’équilibre entre innovation technique et rigueur méthodologique, afin d’anticiper les menaces et de garantir la protection des informations sensibles.

L’avenir de la gestion des accès

La gestion des accès évolue rapidement sous l’impulsion de la transformation numérique et de l’accélération des usages connectés. Les entreprises cherchent à offrir une expérience utilisateur fluide tout en renforçant la sécurité, ce qui place l’innovation au cœur des préoccupations. Parmi les tendances majeures, l’authentification adaptative s’affirme comme une réponse efficace face à la sophistication croissante des menaces et à la diversité des points d’accès. Cette technologie ajuste en temps réel le niveau de vérification requis selon le contexte, rendant les processus d’accès à la fois plus sûrs et plus transparents pour l’utilisateur final.

L’avenir de la gestion des accès repose sur une automatisation encore plus fine des contrôles et sur l’intégration de l’intelligence artificielle pour anticiper les comportements à risque. Les systèmes biométriques, l’authentification sans mot de passe et les solutions décentralisées comme la blockchain composent un environnement où la sécurité devient proactive. Les organisations sont également amenées à repenser leurs stratégies pour intégrer ces innovations tout en garantissant la conformité aux réglementations, élément indissociable d’une gestion efficace et pérenne.

Surveiller les nouvelles techniques d’identification telles que l’authentification adaptative, investir dans des plateformes modulaires et flexibles, et privilégier une expérience utilisateur transparente seront les axes porteurs du secteur. Les directions technologiques jouent un rôle déterminant : leur mission est d’orchestrer ces transformations pour soutenir la croissance et la confiance, tout en s’adaptant aux nouveaux défis de la transformation numérique. L’avenir de la gestion des accès s’annonce ainsi résolument dynamique, placé sous le signe de l’innovation continue et de l’exigence d’excellence en matière de sécurité des accès.

Articles similaires

Comment les outils d'IA simplifient-ils la vie des entrepreneurs ?

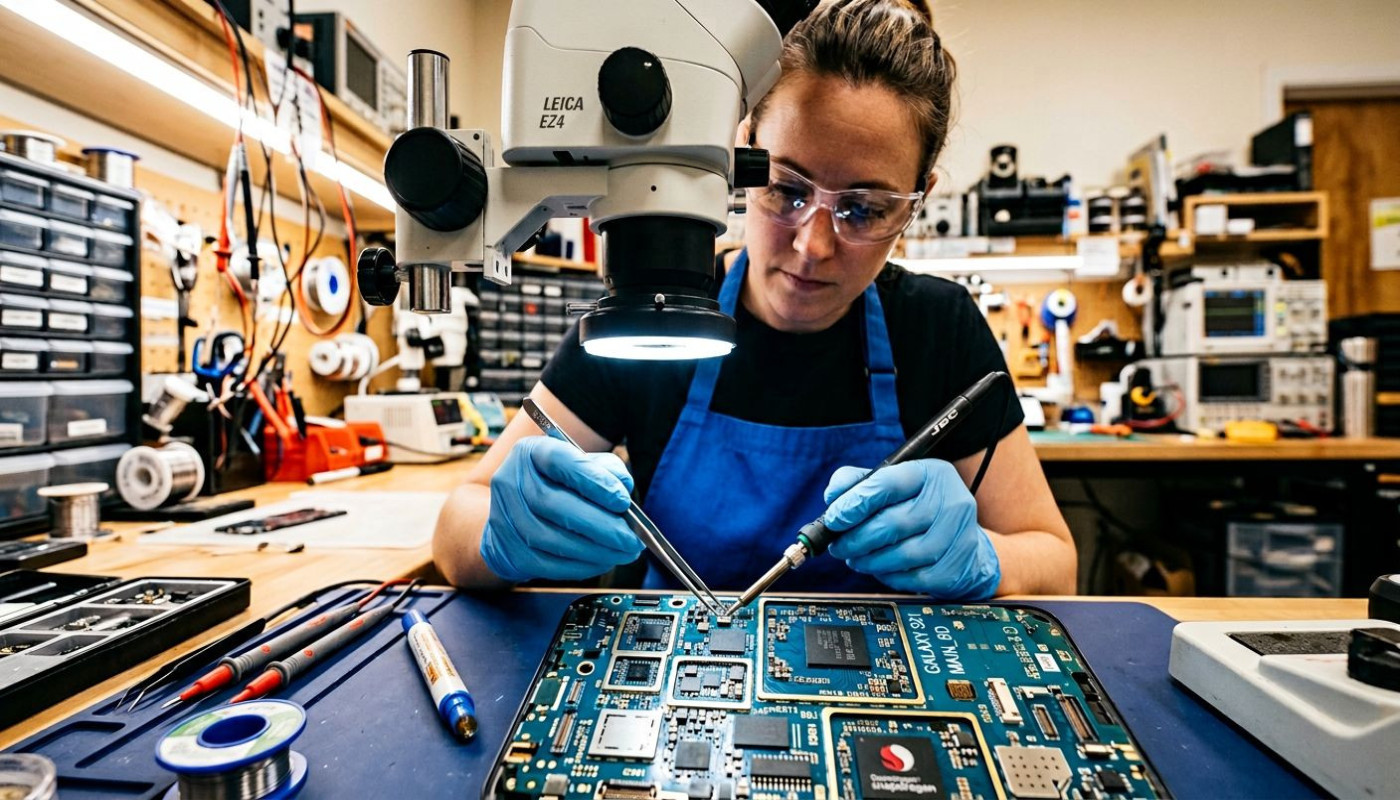

Comment choisir un service de réparation pour vos appareils électroniques ?

Comment l'isolation optimale améliore-t-elle le confort domestique ?

Comment les outils numériques révolutionnent-ils les pratiques religieuses ?

Comment choisir le bon espace de stockage pour vos besoins ?

Les fonctionnalités innovantes qui transforment les rencontres en ligne

Comment les technologies modernes transforment-elles la création de sites web ?

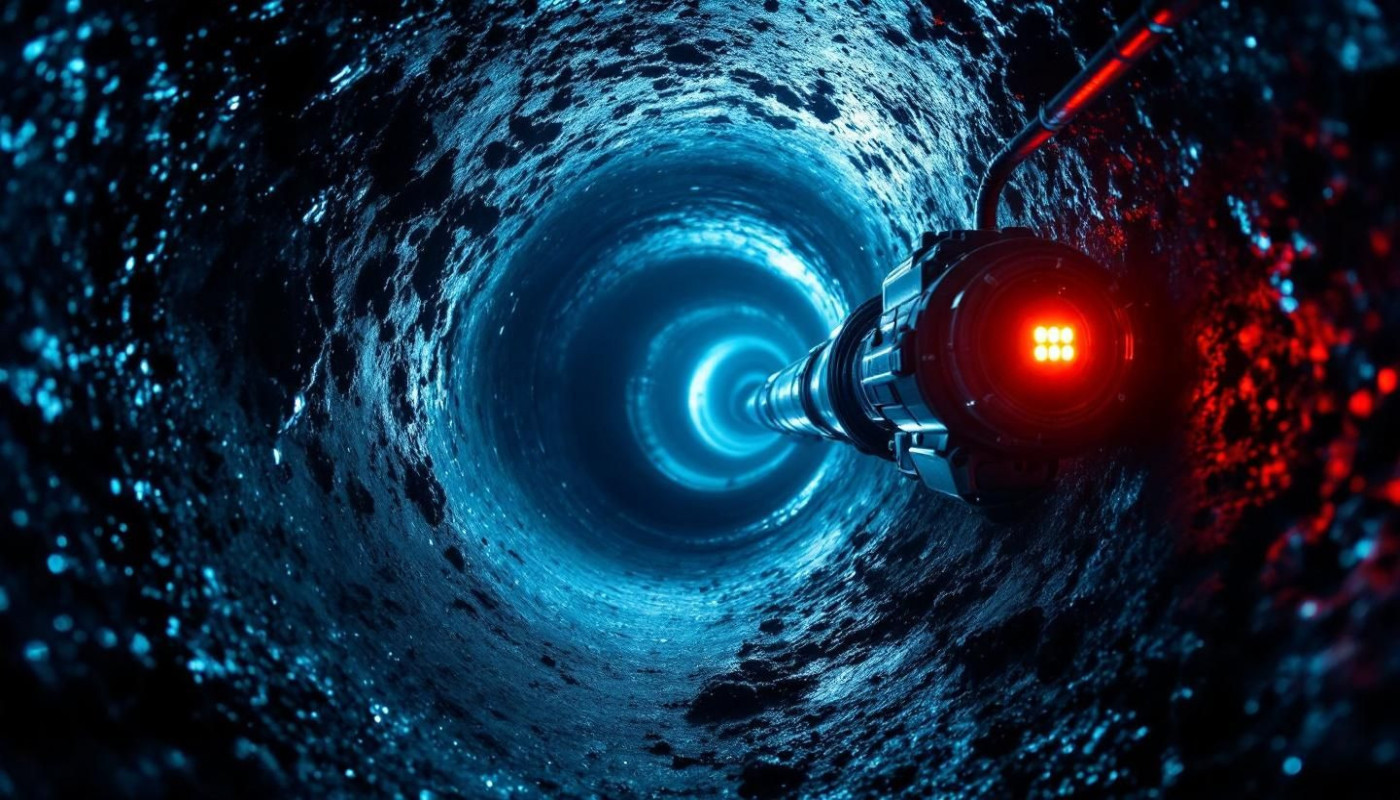

Quels sont les avantages d'une inspection par caméra pour vos canalisations ?

Comment optimiser votre présence en ligne grâce aux outils SEO modernes ?

Maximiser l'efficacité énergétique grâce à l'isolation thermique moderne ?

Quels sont les avantages clés des assistants virtuels dotés d'intelligence artificielle pour les entreprises ?

Comment les générateurs d'eau atmosphérique révolutionnent l'accès à l'eau potable ?

Avantages des aspirateurs balais sans fil haute puissance

Comment l'infogérance transforme-t-elle la gestion des PME ?

Comment choisir le bon outil de diagnostic pour votre véhicule

Comment les technologies d'aspiration avancées améliorent le nettoyage domestique

Exploration des différents types de bots conversationnels

Optimisation de site web pour les administrations : guide pratique

Comment la 5G transforme les villes intelligentes réalités et perspectives pour 2025

Anticipation des évolutions futures de l'IA en création visuelle et leurs impacts

Stratégies efficaces pour augmenter la durabilité des batteries lithium-ion

Les dernières innovations technologiques en construction de piscine

Exploration des avantages des projecteurs de ciel étoilé pour l'éducation et le bien-être

Les nouvelles technologies pour détecter et traiter l'humidité dans les maisons

Les avantages des pièges photographiques dans les études comportementales animales

Référencement SEA et SEO : qu’elle est la différence ?

Le rôle des toits blancs dans la réduction de l'îlot de chaleur urbain

L'importance de l'intégration de la technologie dans les crèches à Lyon

Comment bien estimer le prix d'un tracteur ?

Quelles sont les obligations des entreprises sur la protection des données ?